En résumé :

- Le chiffrement seul ne suffit pas ; la sécurité de votre mot de passe Windows et de votre clé de récupération est tout aussi cruciale pour éviter de vous bloquer.

- Stockez votre clé de 48 caractères via une méthode 3-2-1 : une copie dans le cloud (compte Microsoft), une copie physique (imprimée) et une copie numérique sécurisée (gestionnaire de mots de passe).

- Assurez-vous que votre PC possède une puce TPM 2.0 pour un déverrouillage transparent et pour éviter la saisie fastidieuse d’un mot de passe à chaque démarrage.

- Combinez BitLocker (protection contre le vol) avec l’Accès contrôlé aux dossiers (protection anti-ransomware) et des sauvegardes hors ligne pour une résilience numérique complète.

Pour un télétravailleur, le PC portable est une extension du bureau, transporté du train au café, de la maison au client. Mais chaque déplacement augmente le risque de perte ou de vol, exposant des données potentiellement sensibles : contrats, informations personnelles, projets confidentiels. La première réponse qui vient à l’esprit est d’activer BitLocker, la solution de chiffrement native de Windows. L’opération semble simple, presque banale. Pourtant, de nombreux utilisateurs se retrouvent chaque année définitivement bloqués, incapables d’accéder à leurs propres fichiers suite à une mise à jour, une panne ou un simple oubli.

Le problème ne vient pas de la robustesse de BitLocker. L’outil est puissant et fiable. La faille est humaine. On se contente de l’activer, en négligeant ce qui se passe avant et après : la gestion des mots de passe, la sécurisation de la clé de récupération, la compatibilité matérielle. Et si le vrai danger n’était pas le voleur qui dérobe l’ordinateur, mais vous-même, en perdant l’unique sésame de vos propres données ? L’activation de BitLocker n’est pas qu’un simple réglage technique ; c’est la mise en place d’une stratégie de résilience numérique.

Cet article vous guide au-delà du simple tutoriel. Nous n’allons pas seulement voir comment activer le chiffrement, mais comment le faire intelligemment, en anticipant les trois points de défaillance critiques qui transforment cet outil de protection en une prison numérique. Vous apprendrez à sécuriser votre accès, à stocker votre clé de récupération de manière infaillible et à comprendre les interactions entre BitLocker, les ransomwares et les pannes matérielles pour garantir un accès pérenne à vos informations, quoi qu’il arrive.

Pour naviguer efficacement à travers les différentes facettes de cette stratégie de protection, voici les thèmes que nous allons aborder. Chaque section est conçue pour répondre à une question précise et vous armer contre un risque spécifique.

Sommaire : Sécuriser son PC portable avec BitLocker de A à Z

- Pourquoi le chiffrement ne sert à rien si quelqu’un connaît votre mot de passe Windows ?

- Comment stocker votre clé de récupération sans la perdre ni la rendre accessible aux voleurs ?

- BitLocker ou VeraCrypt : lequel choisir si vous travaillez sur Windows et Linux en dual-boot ?

- L’erreur de chiffrer sans TPM qui oblige à taper 48 caractères à chaque démarrage

- Quand contrôler l’intégrité d’un SSD chiffré : les symptômes qui précèdent une panne catastrophique ?

- L’erreur d’acheter un ultrabook non évolutif qui devient obsolète après 2 ans

- Pourquoi un simple fichier Excel piégé peut chiffrer tous vos documents en 4 minutes ?

- Comment survivre à une attaque ransomware sans payer la rançon ni perdre vos données ?

Pourquoi le chiffrement ne sert à rien si quelqu’un connaît votre mot de passe Windows ?

Le chiffrement de disque avec BitLocker crée un coffre-fort numérique inviolable. Si votre ordinateur est volé alors qu’il est éteint, les données sont illisibles. Cependant, ce coffre-fort possède une porte d’entrée principale : votre session Windows. Une fois que vous avez entré votre mot de passe, le système d’exploitation déverrouille l’accès aux fichiers en temps réel. Si un attaquant obtient votre mot de passe, il peut simplement ouvrir une session et accéder à tout, comme vous le feriez. Le chiffrement devient alors totalement transparent et inutile contre cette menace.

On imagine souvent le voleur comme un inconnu dans un lieu public, mais la menace peut être plus proche. En milieu professionnel, une étude de Kensington révèle que 23 % des vols de matériel informatique sont commis en interne. Une personne ayant un accès physique à votre poste de travail et connaissant votre mot de passe (par observation ou ingénierie sociale) contourne intégralement la protection de BitLocker. C’est pourquoi la sécurité de votre mot de passe Windows (complexité, non-réutilisation) et l’activation de l’authentification multifacteur (Windows Hello avec empreinte digitale ou reconnaissance faciale) sont des compléments indispensables.

Pour contrer les attaques plus sophistiquées, comme l’attaque « Evil Maid » où un attaquant modifie le système de démarrage pour voler le mot de passe, Windows s’appuie sur une puce matérielle : le Trusted Platform Module (TPM). Cette puce vérifie l’intégrité du système au démarrage. Si un changement suspect est détecté, le TPM bloque le déverrouillage automatique et exige la clé de récupération BitLocker, protégeant ainsi vos données même si l’attaquant parvient à intervenir physiquement sur la machine.

Comme le suggère cette image, le TPM agit comme un gardien silencieux, ancré dans le matériel de votre ordinateur. Il établit une « racine de confiance » matérielle que les logiciels malveillants ne peuvent pas facilement compromettre. C’est le véritable fondement sur lequel repose l’efficacité de BitLocker contre les menaces avancées qui ciblent directement le processus de démarrage.

Comment stocker votre clé de récupération sans la perdre ni la rendre accessible aux voleurs ?

La clé de récupération BitLocker est un code de 48 chiffres. C’est votre seule et unique porte de sortie si vous oubliez votre mot de passe, si une mise à jour Windows tourne mal ou si le module TPM détecte une anomalie et bloque le démarrage. La perdre équivaut à sceller définitivement l’accès à vos données. La stocker de manière non sécurisée revient à laisser la clé du coffre-fort sur la porte. La bonne approche s’inspire de la règle de sauvegarde 3-2-1 : trois copies, sur au moins deux supports différents, dont une hors site.

Voici une stratégie pratique pour appliquer ce principe à votre clé BitLocker :

- Copie 1 (Cloud) : Enregistrez la clé dans votre compte Microsoft. C’est l’option la plus simple. En cas de besoin, vous pouvez vous connecter à votre compte depuis n’importe quel appareil pour la récupérer. La sécurité de cette copie dépend entièrement de la robustesse du mot de passe de votre compte Microsoft et de l’activation de l’authentification à deux facteurs.

- Copie 2 (Physique, hors site) : Imprimez la clé sur papier. Ne la laissez pas dans la sacoche de votre ordinateur. Stockez-la dans un endroit sûr, distinct de votre PC, comme un coffre-fort à votre domicile ou chez une personne de confiance. Cette copie vous protège contre une panne de votre compte Microsoft ou une perte d’accès à Internet.

- Copie 3 (Numérique, sécurisée) : Sauvegardez la clé dans un gestionnaire de mots de passe réputé (comme Bitwarden ou 1Password). Assurez-vous que l’accès à ce gestionnaire est lui-même protégé par une authentification forte. Cette méthode offre un excellent compromis entre sécurité et accessibilité depuis vos différents appareils.

La règle la plus importante est de ne jamais stocker l’unique copie de la clé sur le disque chiffré lui-même ou sur une clé USB que vous transportez en permanence avec votre ordinateur portable. Cela annulerait tout l’intérêt de la protection. Pour visualiser les forces et faiblesses de chaque option, le tableau suivant offre une matrice de décision claire.

| Méthode de stockage | Résistance au piratage en ligne | Résistance au sinistre physique | Facilité de récupération d’urgence | Scénario idéal |

|---|---|---|---|---|

| Compte Microsoft | Moyenne (dépend de la sécurité du compte) | Excellente (cloud, répliqué) | Excellente (accessible partout) | Utilisateur nomade, accès multi-appareil |

| Clé USB dédiée | Excellente (hors ligne) | Faible (vol, perte, destruction possible) | Moyenne (nécessite accès physique à la clé) | Environnement à haute sécurité, pas de connexion cloud |

| Impression papier | Excellente (hors ligne) | Moyenne (incendie, vol du lieu de stockage) | Faible (nécessite accès au coffre) | Stockage longue durée, archivage sécurisé |

| Fichier sur disque externe | Bonne (si disque non connecté) | Faible (même risque de vol que le PC) | Moyenne (nécessite le disque) | Sauvegarde locale complémentaire uniquement |

| Gestionnaire de mots de passe | Bonne (avec 2FA activé) | Excellente (synchronisé cloud) | Excellente (accessible partout) | Utilisateur déjà équipé d’un gestionnaire sécurisé |

BitLocker ou VeraCrypt : lequel choisir si vous travaillez sur Windows et Linux en dual-boot ?

Pour un utilisateur travaillant exclusivement sous Windows, BitLocker est le choix évident : il est intégré, optimisé pour le matériel et transparent. Cependant, la situation se complexifie radicalement dans un environnement en « dual-boot », où Windows et une distribution Linux cohabitent sur le même disque. Dans ce scénario, BitLocker devient une source de problèmes, tandis que VeraCrypt, une solution open-source, se révèle bien plus adapté.

Le principal obstacle de BitLocker est son manque de compatibilité native avec d’autres systèmes d’exploitation. Lire une partition chiffrée avec BitLocker depuis Linux est possible via des outils tiers comme `dislocker`, mais ces solutions sont souvent instables, lentes et peuvent même entraîner une corruption des données. De plus, les mises à jour majeures de Windows ont la fâcheuse tendance à réécrire le secteur de démarrage, ce qui peut casser la configuration du dual-boot et empêcher l’accès à Linux. VeraCrypt, à l’inverse, est conçu dès le départ pour être multiplateforme. Il fonctionne de manière identique sur Windows, macOS et Linux, permettant un partage de données fluide et sécurisé.

Le tableau suivant résume les différences fondamentales entre les deux outils dans un contexte de dual-boot :

| Critère | BitLocker | VeraCrypt |

|---|---|---|

| Compatibilité multi-OS | Windows uniquement (accès Linux limité via outils tiers instables) | Natif sur Windows, Linux, macOS |

| Intégration TPM | Excellente (déverrouillage automatique) | Aucune (mot de passe obligatoire au démarrage) |

| Partage de données entre OS | Très difficile (nécessite dislocker sous Linux, risque de corruption) | Facile (volumes VeraCrypt accessibles depuis tous les OS) |

| Stabilité en dual-boot | Problématique (mises à jour Windows peuvent casser compatibilité) | Robuste (bootloader séparé, pas d’interférence) |

| Cas d’usage optimal | PC portable 100% Windows, environnement entreprise | Développeurs, utilisateurs multi-OS, besoin open-source auditable |

| Performance | Rapide (accélération matérielle AES-NI) | Légèrement plus lente (algorithmes multiples, pas de TPM) |

Pour une configuration stable et sécurisée, l’architecture recommandée consiste à compartimenter : utilisez le chiffrement natif de chaque OS pour sa propre partition système (BitLocker pour Windows, LUKS pour Linux) et créez une troisième partition dédiée aux données partagées. Cette partition commune doit être chiffrée avec VeraCrypt. Ainsi, vous bénéficiez de la meilleure intégration sur chaque système tout en garantissant un accès simple et fiable à vos fichiers de travail depuis Windows et Linux.

L’erreur de chiffrer sans TPM qui oblige à taper 48 caractères à chaque démarrage

Le module TPM (Trusted Platform Module) est le partenaire matériel indispensable de BitLocker. Son rôle est de stocker en toute sécurité les clés de chiffrement et de garantir que le système n’a pas été altéré avant de les libérer. Quand un TPM est présent et correctement configuré, le déverrouillage de votre disque est entièrement transparent : vous allumez votre PC, vous entrez votre mot de passe Windows, et c’est tout. Le TPM s’occupe du reste en coulisses. C’est cette intégration transparente qui rend BitLocker si pratique au quotidien.

Activer BitLocker sur un ordinateur qui ne possède pas de puce TPM est techniquement possible, mais cela vous force à utiliser des méthodes d’authentification alternatives bien plus contraignantes. Sans TPM pour valider l’intégrité du système, Windows vous demandera une preuve d’identité à chaque démarrage, *avant même* de lancer le système d’exploitation. Vous aurez le choix entre insérer une clé USB de démarrage spécifique ou, pire, taper un mot de passe de récupération. Ce mot de passe n’est pas votre mot de passe Windows habituel, mais la fameuse clé de récupération de 48 chiffres. Tenter de saisir cette longue séquence de chiffres sans erreur à chaque fois que vous allumez votre machine est non seulement une perte de temps considérable, mais aussi une source de frustration garantie.

L’importance du TPM est telle que depuis Windows 11, Microsoft impose la présence d’un module TPM 2.0 comme prérequis système. Cette décision vise à généraliser un niveau de sécurité matériel robuste. Le tableau suivant illustre clairement l’impact de la présence du TPM sur l’ergonomie et la sécurité.

| Mode de protection | Ergonomie au démarrage | Niveau de sécurité | Matériel requis | Cas d’usage recommandé |

|---|---|---|---|---|

| TPM seul | Excellente (aucune saisie) | Bon (protège contre vol physique) | TPM 1.2 ou 2.0 | PC d’entreprise, démarrage rapide prioritaire |

| TPM + PIN | Bonne (4 à 6 chiffres) | Excellent (authentification multifacteur) | TPM 1.2 ou 2.0 | Environnements à haute sécurité, données sensibles |

| Clé USB de démarrage | Moyenne (clé à insérer) | Très bon (PC inutilisable sans clé physique) | Aucun TPM nécessaire | PC sans TPM, stockage clé séparée du PC |

| Mot de passe de 48 caractères | Très mauvaise (saisie longue, erreurs fréquentes) | Moyen (vulnérable aux keyloggers matériels) | Aucun TPM nécessaire | Solution de dernier recours, à éviter si possible |

| BitLocker To Go (disques externes) | Bonne (mot de passe classique) | Bon (adapté à l’usage nomade) | Aucun | Clés USB, disques durs externes portables |

Quand contrôler l’intégrité d’un SSD chiffré : les symptômes qui précèdent une panne catastrophique ?

Un disque dur ou un SSD chiffré qui tombe en panne est une double peine : non seulement les données sont physiquement inaccessibles, mais les techniques de récupération traditionnelles sont souvent inefficaces à cause de la couche de chiffrement. Il est donc vital de savoir reconnaître les signes avant-coureurs d’une défaillance matérielle pour pouvoir sauvegarder ses données avant la panne totale. Un SSD chiffré en fin de vie ne meurt pas toujours subitement ; il envoie des signaux de détresse.

Le symptôme le plus alarmant est l’apparition inattendue et répétée de l’écran bleu de récupération BitLocker, vous demandant votre clé de 48 chiffres sans raison apparente (pas de mise à jour, pas de changement matériel). Cela peut indiquer que le disque a des difficultés à lire les métadonnées de chiffrement, souvent un signe de secteurs défectueux. D’autres signaux incluent des ralentissements extrêmes lors de la copie de fichiers volumineux, des « freezes » (blocages) inexpliqués du système ou des erreurs liées au disque qui apparaissent dans l’Observateur d’événements de Windows. Ignorer ces symptômes, c’est prendre le risque d’une perte de données définitive.

Plutôt que d’attendre ces signaux critiques, une maintenance préventive régulière est la meilleure stratégie. La checklist suivante vous donne les points de contrôle et les actions à mener pour surveiller la santé de votre disque chiffré.

Votre plan d’action pour la maintenance préventive d’un SSD chiffré

- Surveiller les symptômes critiques : Soyez particulièrement vigilant si l’écran de récupération BitLocker apparaît de manière répétée et inexpliquée. C’est le signal d’une corruption potentielle ou d’une défaillance matérielle imminente.

- Repérer les ralentissements anormaux : Des freezes prolongés ou des lenteurs extrêmes lors de la copie de fichiers volumineux peuvent indiquer une défaillance des cellules de mémoire NAND de votre SSD.

- Analyser les journaux système : Vérifiez régulièrement l’Observateur d’événements Windows (Event Viewer) à la recherche d’erreurs récurrentes contenant les mots-clés « disk » ou « storage ».

- Effectuer des scans d’intégrité : Lancez un scan `chkdsk /f` sur votre lecteur système tous les trois mois. Cette opération, qui nécessite un redémarrage, permet de vérifier l’intégrité du système de fichiers et de réparer les erreurs logiques.

- Contrôler les attributs SMART : Utilisez un outil gratuit comme CrystalDiskInfo pour surveiller en permanence les indicateurs de santé de votre SSD (durée de vie restante, nombre de secteurs défaillants, température). Configurez-le pour recevoir des alertes en cas de dégradation.

Si, malgré tout, le volume chiffré refuse de se monter, tout n’est pas perdu. Depuis une console de récupération Windows (accessible via une clé USB d’installation), la commande `repair-bde` peut tenter d’extraire les données du disque endommagé, à condition que vous disposiez de votre précieuse clé de récupération de 48 chiffres.

L’erreur d’acheter un ultrabook non évolutif qui devient obsolète après 2 ans

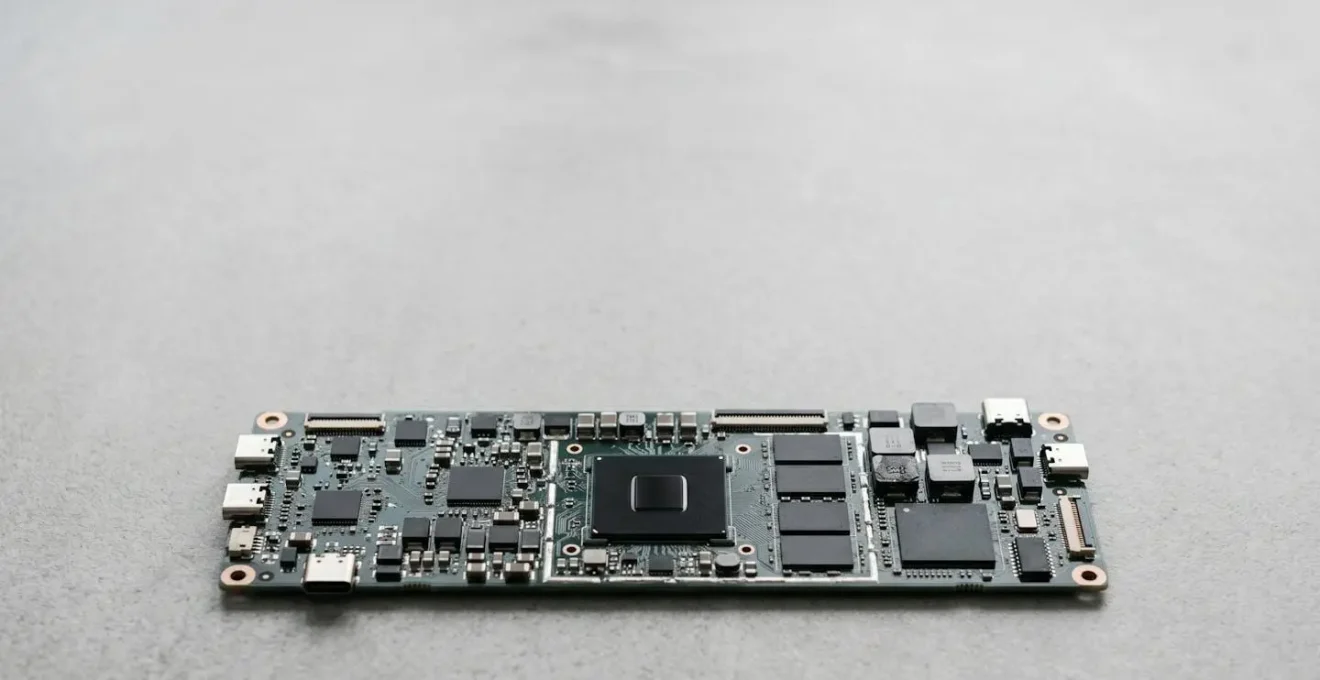

Lors de l’achat d’un PC portable, surtout un ultrabook fin et léger, l’attention se porte souvent sur le design et la performance immédiate. On néglige un aspect crucial qui a un impact direct sur la sécurité et la durabilité à long terme : l’évolutivité. Un ordinateur dont les composants clés comme la mémoire RAM et le disque de stockage (SSD) sont soudés à la carte mère est une impasse technologique. Il devient non seulement impossible de l’améliorer, mais aussi plus difficile à sécuriser et à maintenir dans le temps.

Un SSD soudé ne peut pas être remplacé. Si vous avez besoin de plus d’espace, vous êtes bloqué. Plus grave, vous ne pouvez pas le remplacer par un modèle plus performant ou plus sécurisé, comme un SSD OPAL 2.0 qui offre un chiffrement matériel autonome. De même, de la RAM soudée vous empêche d’augmenter la mémoire vive lorsque les futures versions de Windows ou de vos logiciels deviendront plus gourmandes, menant à une obsolescence prématurée. Un PC qui rame est un PC qu’on hésite à mettre à jour, ouvrant la porte à des failles de sécurité.

Le manque d’évolutivité pose également un problème en fin de vie : pour garantir la destruction sécurisée de vos données, la méthode la plus fiable est de retirer physiquement le SSD et de le détruire. Avec un composant soudé, cette option disparaît, vous laissant dépendant de méthodes d’effacement logiciel moins infaillibles. L’image suivante illustre parfaitement ce concept de « prison matérielle ».

Avant tout achat, il est donc impératif de se renseigner sur le caractère évolutif de la machine. Voici une checklist des points à vérifier pour un achat durable et sécurisé :

- SSD M.2 remplaçable : Vérifiez que le SSD est sur un port M.2 standard et non soudé. Cela permet une mise à niveau future et une destruction physique sécurisée.

- RAM sur slots SO-DIMM : Privilégiez les modèles avec des emplacements de RAM accessibles pour éviter une obsolescence rapide.

- Présence d’un module TPM 2.0 : C’est un prérequis non négociable pour une utilisation optimale de BitLocker et la compatibilité avec Windows 11.

- Support du fabricant : Renseignez-vous sur la fréquence des mises à jour du BIOS/UEFI par le fabricant. Un bon support est un gage de sécurité contre les nouvelles vulnérabilités.

Pourquoi un simple fichier Excel piégé peut chiffrer tous vos documents en 4 minutes ?

BitLocker est une forteresse qui protège vos données contre un attaquant qui a volé votre ordinateur physique. Mais il est totalement impuissant face à une menace qui s’exécute *à l’intérieur* de votre session Windows ouverte : le ransomware. Un ransomware est un logiciel malveillant qui, une fois activé, chiffre tous vos fichiers personnels (documents, photos, vidéos) et vous demande une rançon pour les récupérer. Le vecteur d’infection le plus courant reste l’e-mail de phishing contenant une pièce jointe piégée, comme un fichier Excel ou Word avec une macro malveillante.

Le scénario est classique : vous recevez une facture ou un document urgent, vous l’ouvrez, activez les macros pour « afficher le contenu », et le piège se referme. En quelques minutes, le ransomware scanne vos disques et chiffre tout ce qui a de la valeur, sans que BitLocker ne puisse rien faire. La menace est particulièrement prégnante en France ; selon le rapport Sophos 2024, la France enregistre le plus fort taux mondial d’attaques par ransomware avec 74% des organisations touchées. Heureusement, Windows intègre une fonction de protection comportementale très efficace mais souvent méconnue : l’Accès contrôlé aux dossiers.

Cette fonctionnalité, disponible dans Sécurité Windows, agit comme un garde du corps pour vos dossiers les plus importants (Documents, Bureau, Images, etc.). Par défaut, elle bloque toute application non autorisée qui tente de modifier les fichiers contenus dans ces dossiers. Lorsqu’un ransomware essaie de chiffrer vos documents, l’Accès contrôlé aux dossiers l’arrête net et vous envoie une notification. C’est une couche de protection complémentaire indispensable à BitLocker.

Voici comment l’activer :

- Ouvrez Sécurité Windows > Protection contre les virus et menaces.

- Sous « Protection contre les ransomwares », cliquez sur Gérer la protection contre les ransomwares.

- Activez l’option Accès contrôlé aux dossiers.

- Vérifiez que vos dossiers importants sont bien dans la liste des dossiers protégés. Vous pouvez en ajouter manuellement.

- Si un de vos logiciels de confiance est bloqué, vous pouvez l’autoriser spécifiquement via l’option « Autoriser une application via l’accès contrôlé aux dossiers ».

À retenir

- La sécurité de vos données repose sur une défense à trois niveaux : le chiffrement du disque (BitLocker), la protection comportementale (Accès contrôlé aux dossiers) et la récupération après sinistre (sauvegardes 3-2-1).

- La clé de récupération BitLocker est votre assurance-vie numérique. Sa perte est définitive. Appliquez une stratégie de stockage 3-2-1 pour ne jamais la perdre.

- La présence d’une puce TPM 2.0 n’est pas une option, mais une nécessité pour une utilisation sécurisée et ergonomique de BitLocker, en évitant la saisie fastidieuse d’un mot de passe de 48 chiffres.

Comment survivre à une attaque ransomware sans payer la rançon ni perdre vos données ?

Le message s’affiche sur votre écran : tous vos fichiers sont chiffrés, payez une rançon en Bitcoin pour les récupérer. La panique s’installe. Le premier réflexe est souvent de vouloir payer, en espérant que cela résolve le problème. C’est une grave erreur. Les statistiques sont accablantes : en France, selon une étude Cohesity, 92 % des entreprises attaquées finissent par payer une rançon. Pourtant, payer ne garantit rien : les outils de déchiffrement fournis sont souvent bogués et ne permettent de récupérer qu’une partie des données. La seule stratégie viable pour survivre à une attaque sans perte et sans payer est d’avoir un plan d’action d’urgence et, surtout, des sauvegardes saines et déconnectées.

Face à une attaque, chaque minute compte. Le plan d’action suivant doit être exécuté dans l’ordre :

- ISOLER (Immédiat) : Déconnectez physiquement le PC d’Internet (retirez le câble Ethernet ou désactivez le Wi-Fi). Cela empêche le ransomware de se propager au reste de votre réseau et de chiffrer vos sauvegardes en ligne (cloud).

- NE PAS PANIQUER / NE PAS ÉTEINDRE : Laissez la machine allumée. Cela peut préserver des preuves en mémoire vive qui aideront les experts à analyser le malware.

- DIAGNOSTIQUER : Depuis un appareil sain (smartphone, autre PC), consultez les sites NoMoreRansom.org et Cybermalveillance.gouv.fr. Vous pourrez peut-être identifier la souche du ransomware et vérifier s’il existe un outil de déchiffrement gratuit.

- ÉRADIQUER & RESTAURER : Si aucun décrypteur n’est disponible, la seule voie est la restauration. Réinstallez complètement Windows à partir de zéro sur un disque entièrement formaté. C’est seulement après cette réinstallation complète que vous pourrez connecter votre disque de sauvegarde (qui doit être resté hors ligne pendant l’attaque) pour restaurer vos fichiers.

Ce plan ne fonctionne que si vous disposez d’une stratégie de sauvegarde robuste, connue sous le nom de « Trinité de la Résilience Numérique ». Il s’agit de combiner trois couches de protection indépendantes qui se complètent mutuellement.

| Couche de protection | Technologie | Menace contrée | Limite de la protection | Statut requis |

|---|---|---|---|---|

| 1. Confidentialité physique | BitLocker (chiffrement disque) | Vol ou perte de PC/disque dur | N’empêche PAS le ransomware si session ouverte | Obligatoire pour PC portables |

| 2. Protection comportementale | Accès Contrôlé aux Dossiers (Windows Security) | Ransomware, malwares modifiant fichiers | N’empêche PAS l’exfiltration de données | Obligatoire pour tous PC |

| 3. Récupération catastrophe | Sauvegardes 3-2-1 (3 copies, 2 supports, 1 hors site) | Perte totale de données (panne, incendie, ransomware) | Inutile si sauvegarde branchée en permanence (chiffrée par ransomware aussi) | Obligatoire, avec 1 copie DÉBRANCHÉE |

| Protection complète : Seules ces 3 couches ENSEMBLE offrent une résilience quasi-totale. Aucune technologie seule ne suffit. | ||||

La protection de vos données n’est pas une action unique, mais un processus continu. N’attendez pas l’incident. Mettez en place dès aujourd’hui cette triple protection pour garantir la résilience de vos informations face à toutes les menaces, qu’il s’agisse d’un vol, d’une panne matérielle ou d’une cyberattaque.